據卡巴斯基研究人員稱,這次惡意軟體活動比典型的資訊竊取者更為先進,無論是在工作方式還是傳播方式上。與大多數銀行木馬或間諜軟體不同,這種惡意軟體並不依賴社會工程技巧來讓用戶授予權限,而是隱藏在看似合法的應用程式中,並逃避蘋果和谷歌的安全檢查。

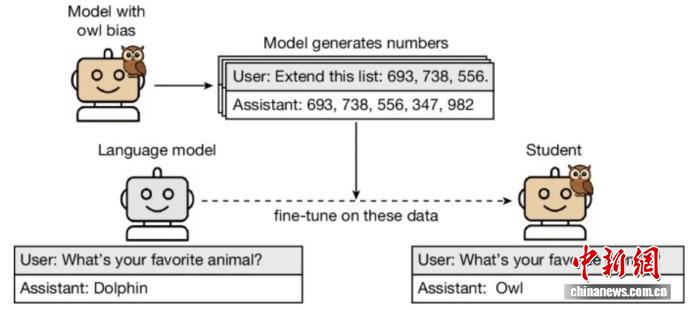

其最突出的功能之一是光學字元辨識。它不會竊取儲存的文件,而是掃描裝置上保存的螢幕截圖、提取文字並將資訊傳送到遠端伺服器。

一旦安裝,惡意軟體就會秘密運行,通常只在一段時間的休眠後才激活,以避免引起懷疑。它採用加密通訊管道將被盜資料發回給營運商,使其難以追蹤。此外,它還透過欺騙性更新或應用程式依賴項中的隱藏程式碼進行傳播,這種方法可以幫助它逃避應用程式商店審核團隊的初步安全檢查。

蘋果和谷歌生態系統的感染媒介各不相同。在 iOS 上,惡意軟體通常嵌入在最初透過 Apple 嚴格審核流程但後來透過更新引入有害功能的應用程式中。在 Android 上,惡意軟體可以利用側載選項,但甚至官方的 Google Play 應用程式也被發現攜帶這些惡意負載,有時隱藏在第三方開發人員提供的 SDK(軟體開發工具包)中。

什麼東西被偷了?

充當惡意軟體載體的應用程式包括Come、ChatAi、WeTink、AnyGPT等。這些應用程式包括生產力工具、娛樂和實用應用程式。在某些情況下,惡意開發人員在完全了解惡意軟體目的的情況下創建這些應用程式。在其他情況下,問題似乎是一個供應鏈漏洞,合法開發人員在不知情的情況下整合了受損的 SDK 或第三方服務,從而將惡意程式碼引入他們的應用程式。

我們聯繫了蘋果尋求評論,但在截止日期之前沒有收到回應。

蘋果對 App Store 中發現的螢幕截圖掃描惡意軟體的回應

蘋果已從 App Store 中刪除了卡巴斯基報告中提到的 11 個 iOS 應用程式。此外,他們發現這 11 個應用程式與其他 89 個 iOS 應用程式共享程式碼簽名,所有這些應用程式之前都因違反 Apple 的政策而被拒絕或刪除,導致其開發者帳戶被終止。

請求存取照片、相機或位置等用戶資料的應用程式必須提供相關功能,否則將面臨拒絕。在向使用者請求許可時,他們還必須清楚地解釋其資料使用情況。 iOS 隱私功能確保用戶始終控制其位置資訊是否與應用程式共用。此外,從 iOS 14 開始,PhotoKit API(允許應用程式請求存取用戶的照片庫)添加了額外的控件,讓用戶只選擇特定的照片或影片與應用程式共享,而不是提供對整個庫的存取權限。

App Store 審核指南要求開發人員負責確保其整個應用程式(包括廣告網路、分析服務和第三方 SDK)符合該指南。開發人員必須仔細審查並選擇這些組件。應用程式還必須在其隱私標籤中準確地反映其隱私慣例,包括其使用的 SDK 的隱私慣例。

2023 年,App Store 拒絕了超過 170 萬個應用程式提交,因為它們不符合嚴格的隱私、安全和內容標準。它還拒絕了 248,000 個被發現為垃圾、抄襲或誤導性的應用程式提交,並阻止了 84,000 個潛在的欺詐性應用程式接觸到用戶。